Всем салют. Давненько ничего интересного (а может и не интересного) не писал в блог. Ну руки всё же дошли. Сегодня я расскажу ,Вам что такое SQL инекция.

SQL-инъекция является одним из популярных видов кибер атак, направленных на кражу данных в веб-приложениях. Суть подобных инъекций заключается в том, что в исходные SQL-запросы внедряется произвольный код, и если сайт исполняет эти инъекции, то поддельные запросы могут получить доступ к закрытой информации.

Цели SQL-инъекций

- Использование базы данных в своих целях, ведь они являются огромным хранилищем логинов, паролей, номеров кредитных карт, переписок и другой конфиденциальной информации. Инъекции позволяют менять исходные значения, которые уже содержатся в базе. К примеру, злоумышленник может заполучить права суперпользователя, удалить важные данные или увеличить баланс своего счёта. Иными словами, нанести серьёзный ущерб.

- Игнорирование авторизации,за счет чего злоумышленник может манипулировать учетными записями других пользователей, не зная их личные данные (логин/пароль).

- Denial of Service (или «отказ в обслуживании»). При успешном внедрении вредоносной SQL-инъекции веб-сайт может на некоторое время стать недоступным для пользователей.

- Увеличение привилегий. Если изменение SQL-запроса прошло успешно, то мошенник получает возможность, например, распоряжаться правами администратора. Пожалуй, это один из самых неприятных вариантов развития событий, так как злоумышленник с повышенными привилегиями может серьёзно навредить базе, удаляя или изменяя информацию, которая в ней содержится.

Разновидности SQL-инъекций

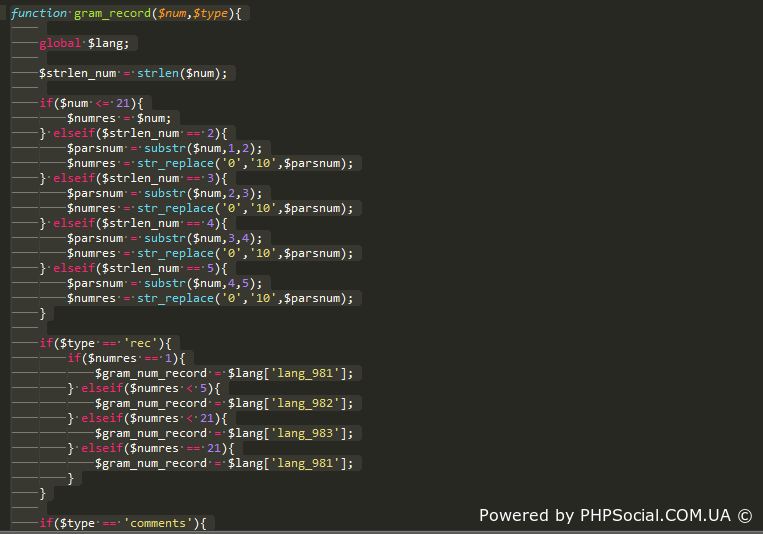

- Переменные инъекции. Как правило, их подразделяют на целочисленные и строковые инъекции.

- Инъекции по месту запроса. Очень часто кибератаки осуществляется через простейшие операторы, как SELECT, UPDATE, DELETE или ORDER BY.

- Union-based инъекции. Этот тип опасен тем, что модифицированный запрос с оператором UNION способен вернуть не только информацию, которая нужна разработчику, но и некоторые дополнительные данные, указанные мошенником.

- Error-based инъекции. Используется немного реже, чем Union-based инъекции, но способны навредить не меньше них. Кража данных осуществляется с помощью стандартного сообщения об ошибке.

- Blind-based инъекции. Зачастую подобные трудоёмкие инъекции используются тогда, когда у веб-приложения есть уязвимость, но злоумышленники не видят результат. С помощью этой инъекции, к примеру, можно обойти процесс авторизации или удалять целые таблицы из базы данных.

Несмотря на опасность SQL-инъекций, существует множество методов для защиты веб-приложений, начиная оптимизацией программного кода и заканчивая установкой Web Application Firewall, который служит для блокирования подобных кибератак.

Посетители, находящиеся в группе Гости, не могут скачивать файлы с нашего сайта.

Пожалуйста зарегистрируйтесь или авторизируйтесь для доступа к файлу.

-

Информация

-

Vii Engine NEW

-

DataLife Engine

-

WordPress

-

XenForo

-

IPS

-

Скрипты, Soft, APP, CMS

-

Bootstrap

-

Шаблоны сайтов

-

Web Мастеру